Gut gemachtes Phishing nach YouTube-Account-Daten. Fake im Namen einer Copyright-Notice.

Eine Copyright-Warnung im Posteingang wegen eines YouTube-Videos ist wirklich ärgerlich, besonders wenn man sie nicht einfach ungelesen löschen kann.

Grundsätzlich ist es sehr unwahrscheinlich, dass unsere Videos ein Copyright verletzen, da wir alle Inhalte selbst erstellen und einsprechen, ohne Musik zu verwenden. Dennoch kann ein falscher Verdachtsfall das YouTube-Konto beschädigen. Also, nun zur E-Mail!

Video

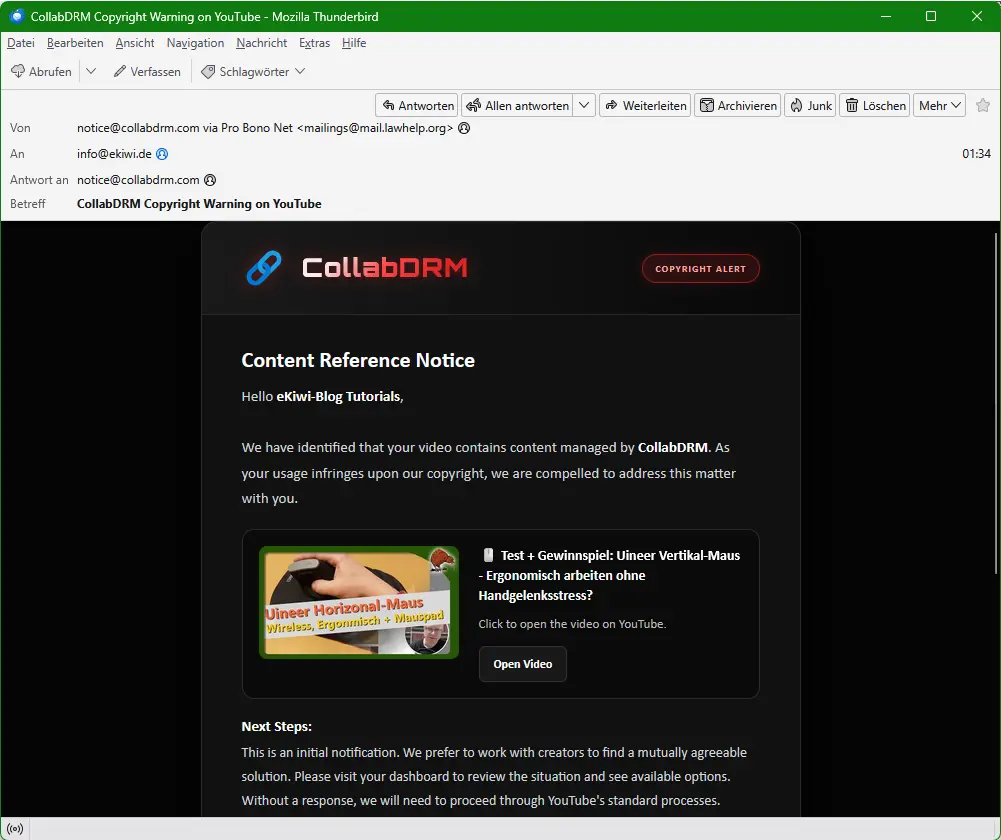

CollabDRM Copyright Warning on YouTube

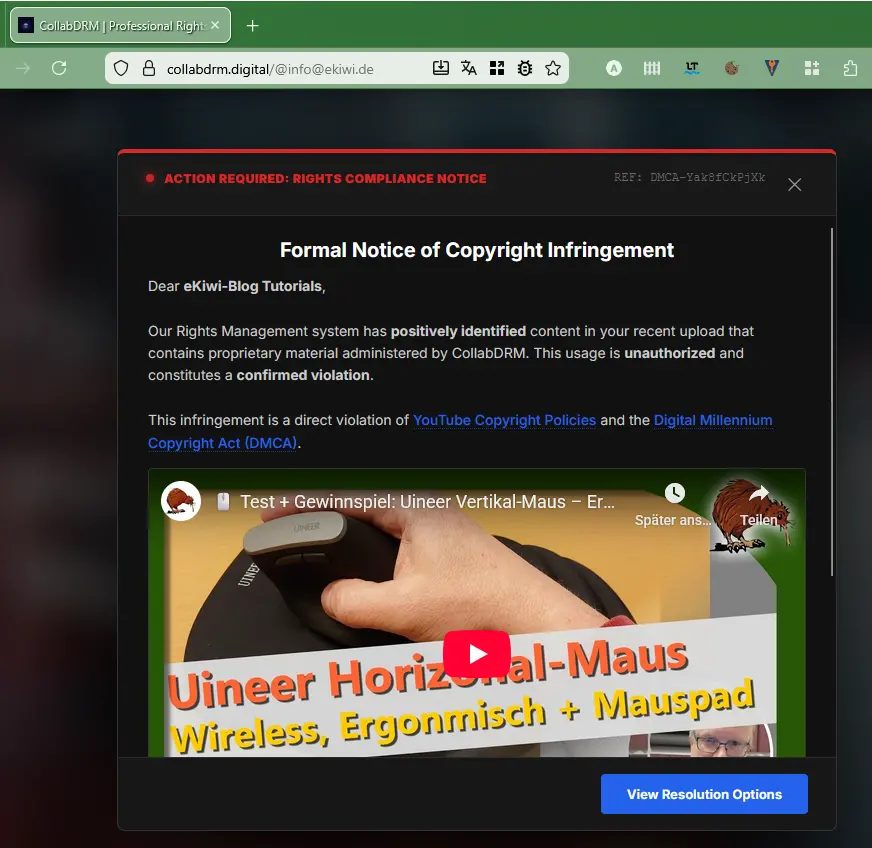

Die E-Mail ist gut gemacht. Beim genauen Hinschauen erkennt man, dass die E-Mail von „mail.lawhelp.org“ kam. Schonmal seltsam. Inhaltlich sieht die Mail professionell aus. Bild vom Video, Design passt und auch die Firma CollabDRM gibt es prinzipiell.

Stutzig werden wir, da die Antwort der Mail an „info@collabdrm.com“ gehen soll, unten in der E-Mail aber „support@collabdrm.digital“ als E-Mail-Adresse genannt werden soll.

We have identified that your video contains content managed by CollabDRM. As your usage infringes upon our copyright, we are compelled to address this matter with you.

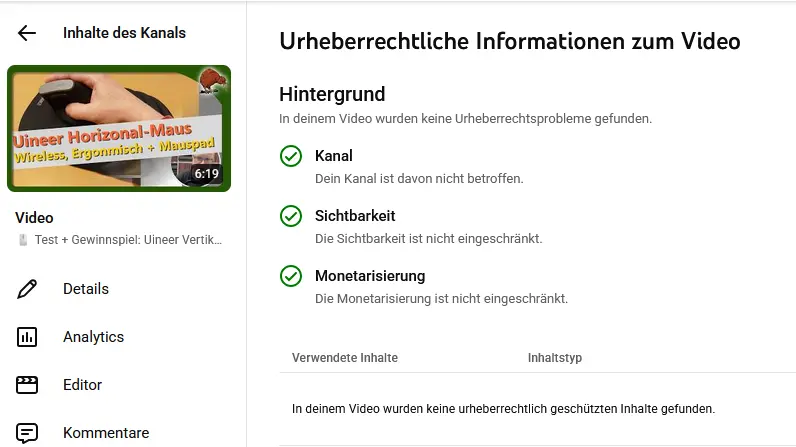

Copyright Prüfung in YouTube

Zuerst checken wir mal, ob es in YouTube-Dashboard irgendwelche Meldungen gibt. Wie erwartet keine. Falls hier etwas steht, dann wäre es zumindest möglich, dass es eine legitime Mail ist. Da in dem Video nur selbst erstellte Aufnahmen drinnen sind, ist die E-Mail Fake!

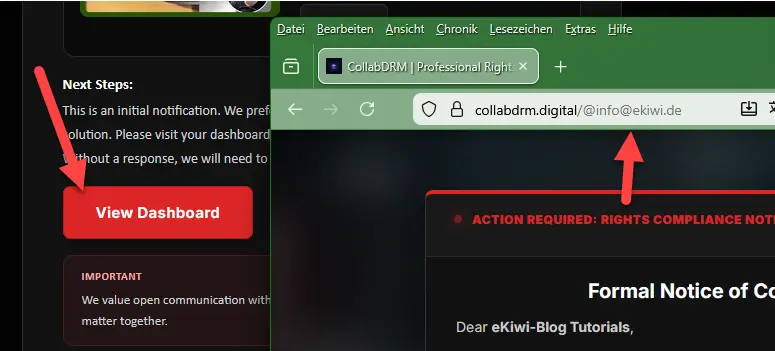

Wir klicken den Link an

Für die Lösung des Problems, sollen wir einen Link anklicken, um zum Dashboard zu gelangen. Normalerweise sollten wir das nicht machen. Wir tun es trotzdem und werden auf die Webseite geleitet. Interessant ist, dass unsere E-Mail-Adresse im Betreff auftaucht.

Auch das Video erscheint, unser Kanalname, was darauf hindeutet, dass die Phisher hier gezielt eine Seite erstellt haben, um uns in die Falle zu locken. Geben wir eine andere E-Mail-Adresse ein, erscheint nur ein Fehler.

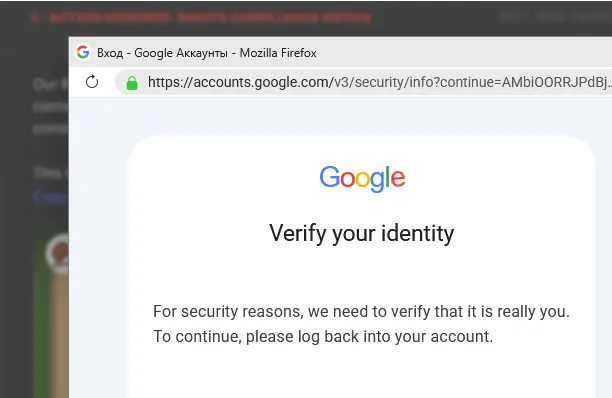

Einloggen bei Google

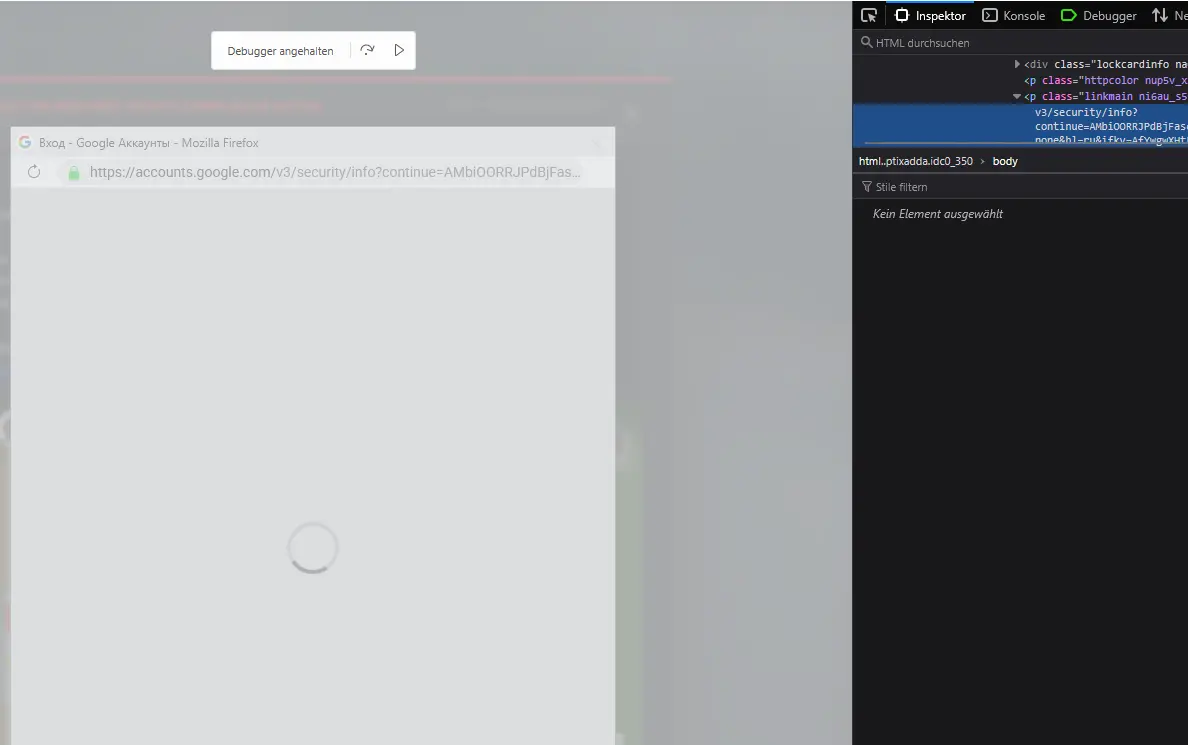

Auf der Seite ist ein Link, klicken wir diesen an, öffnet sich ein vermeintliches Google-Login-Fenster. Ein absoluter Verdachtsfall ist die russische Schrift im Titel. Ansonsten gut gemacht, unser Browser wird erkannt, Adresszeile zeigt Google an, grünes Schloss, alles gut, oder?

Schalten wir nämlich in die Entwickleroptionen um, sehen wir, dass das Fenster innerhalb der Seite erzeugt und angezeigt wird. Kurz, die Infos sind gefakt, wir sind nicht auf der Google Seite.

Wer hier seine Zugangsdaten eingibt, gibt diese den Scammern in die Hand

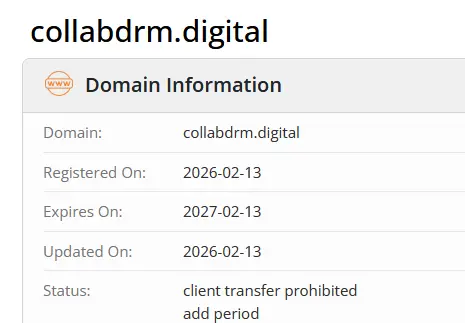

Die Domain collabdrm.digital

Schauen wir weiter und prüfen die Domain „collabdrm.digital“, via Whois. Hier gibt es den nächsten starken Verdachtsmoment, die Domain ist erst vor ein paar Tagen registriert worden. Googeln wir nach der echten Firma hat diese die Domain „https://www.collabdrm.com“.

Fazit: Perfide Täuschung mit System

Dieser Fall zeigt eindrucksvoll, dass Phishing längst nicht mehr nur aus fehlerhaften Massenmails besteht. Die Angreifer setzen hier auf gezieltes Social Engineering und eine technisch versierte Inszenierung:

- Gezielte Einschüchterung: Durch das Thema „Copyright-Verletzung“ wird beim Nutzer Druck erzeugt, schnell und unüberlegt zu handeln, um den eigenen Kanal zu schützen.

- Hoher Personalisierungsgrad: Dass der eigene Kanalname und sogar das spezifische Video auf der Fake-Seite erscheinen, suggeriert eine gefährliche Legitimität.

- Technisches Blendwerk: Die Verwendung eines nachgebauten Browser-Fensters (inklusive gefälschter Adresszeile und SSL-Schloss) innerhalb der Webseite ist eine raffinierte Methode, um selbst vorsichtige Nutzer in Sicherheit zu wiegen.

Die wichtigsten Lehren aus diesem Fall:

- Immer an der Quelle prüfen: Bei Warnungen zu Plattformen wie YouTube niemals Links in E-Mails nutzen. Stattdessen immer direkt das offizielle Dashboard im Browser aufrufen. Wenn dort keine Meldung vorliegt, ist die Mail zu 100 % Fake.

- Absender-Check ist Pflicht: Diskrepanzen zwischen der Absender-Domain (lawhelp.org), der Antwort-Adresse und der verlinkten Ziel-Domain (.digital statt .com) sind sofortige Warnsignale.

- Whois-Daten nutzen: Ein Blick auf das Registrierungsdatum einer Domain entlarvt „frische“ Betrugsseiten sofort.

Vertrauen ist gut, die manuelle Prüfung im offiziellen Account-Backend ist überlebenswichtig für die Sicherheit Ihrer digitalen Identität.