Después de actualizar KeePass a la última versión ocurre que al abrir el archivo de contraseñas *kdbx aparece el siguiente mensaje:

The key transformation settings of the database are weak.

Do you want to set them to the current default values (remommended)?

¿De qué se trata?

Al hacer clic en el enlace “Más información” se accede a una explicación en el sitio web de KeePass.

Según el comunicado, esta transformación de clave introducida aumenta la seguridad, especialmente para ataques de fuerza bruta y ataques de diccionario. La clave maestra del usuario se transforma con una función de derivación especial que incluye una “Salt” aleatoria. Esto hace que sea mucho más difícil descifrar la contraseña mediante ataques de diccionario y el esfuerzo computacional es extremadamente mayor.

Como la sobrecarga computacional para el cifrado se incrementa como resultado, la base de datos de contraseñas puede abrir más lento en los dispositivos con menor potencia de cálculo, tales como teléfonos inteligentes débiles.

¿Cómo hacer frente a esto?

Por lo tanto, se aconseja a aquellos cuyas bases de datos hayan estado funcionando sin esta función de “derivación de sal” que lo hagan.

Simplemente hice clic en el botón “Sí” o “Yes”. Después de eso, no pasa nada más. Simplemente se guarda el archivo de contraseñas y se puede seguir trabajando con él como antes. Esto satisface la recomendación y se puede opinar que estos ajustes internos han hecho que la base de datos de contraseñas sea un poco más segura.

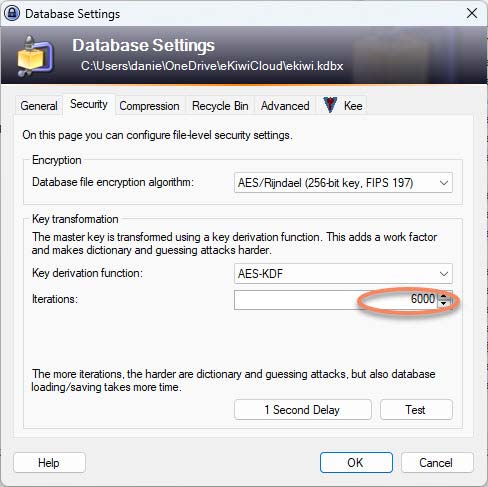

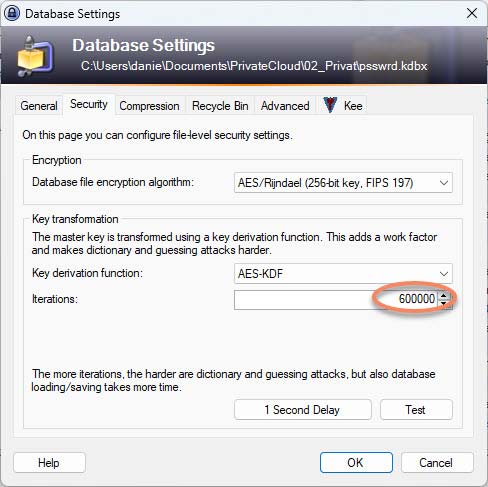

Bajo Archivo => Configuración de la base de datos.. en la pestaña “Seguridad” puede realizar y configurar los ajustes usted mismo. Si comparas esto con una base de datos de contraseñas en la que has quitado el mensaje “Configuraciones de transformación de la base de datos son débiles“, verás que ésta sólo tiene 6.000 iteraciones y un archivo de contraseñas en el que has confirmado el mensaje tiene un total de 600.000 iteraciones.

Cuantas más iteraciones, más seguro, pero también más caro computacionalmente. Por lo tanto, hay que sopesar cuál es un buen equilibrio entre la seguridad y la potencia de cálculo de los dispositivos en los que se va a abrir el archivo de contraseñas.